10月4日,美国《彭博商业周刊》发表封面深度报导:《The Big Hack: How China Used a Tiny Chip to Infiltrate U.S. Companies(大黑客:中国如何用迷你芯片入侵美国公司)》。文中称:中国特殊部门利用美国技术供应链中的漏洞,在一家硬件公司生产的设备中植入了米粒大小的微型“间谍芯片”。彭博称受影响的包括苹果、亚马逊、一家大银行和政府承包商。其中,政府承包商提供的软件服务用于帮助向中央情报局提供无人机录像,并与国际空间站进行通信。

不过,这篇文章遭到了三间主要涉事公司(苹果、亚马逊和超微)的强烈否认,每家公司都发表了有力的、看起来明白无误的声明,声明中否认发现有这类芯片存在,并否认有美国情报机构对上述植入元件进行过调查。此外,业内人士表示,这个“微芯片”的作用似乎被放大,并且在淘宝上只需要花1块钱就能买到!事情背后究竟是什么呢?

彭博社援引参与此事件的美国政府和私营公司的近20个匿名消息来源,详细描绘了一个大胆的黑客行为。这可能是有史以来报道的一个国家最大的硬件漏洞。

彭博社称:一家总部设在加州硅谷,名为超威(SuperMicro)的硬件公司的供应系统遭到情报人员的渗透,它们生产的设备被植入了微型芯片,旨在获取商业和政府数据。该公司是苹果和亚马逊的供应商,同时该公司依赖中国的分包商提供芯片产品。

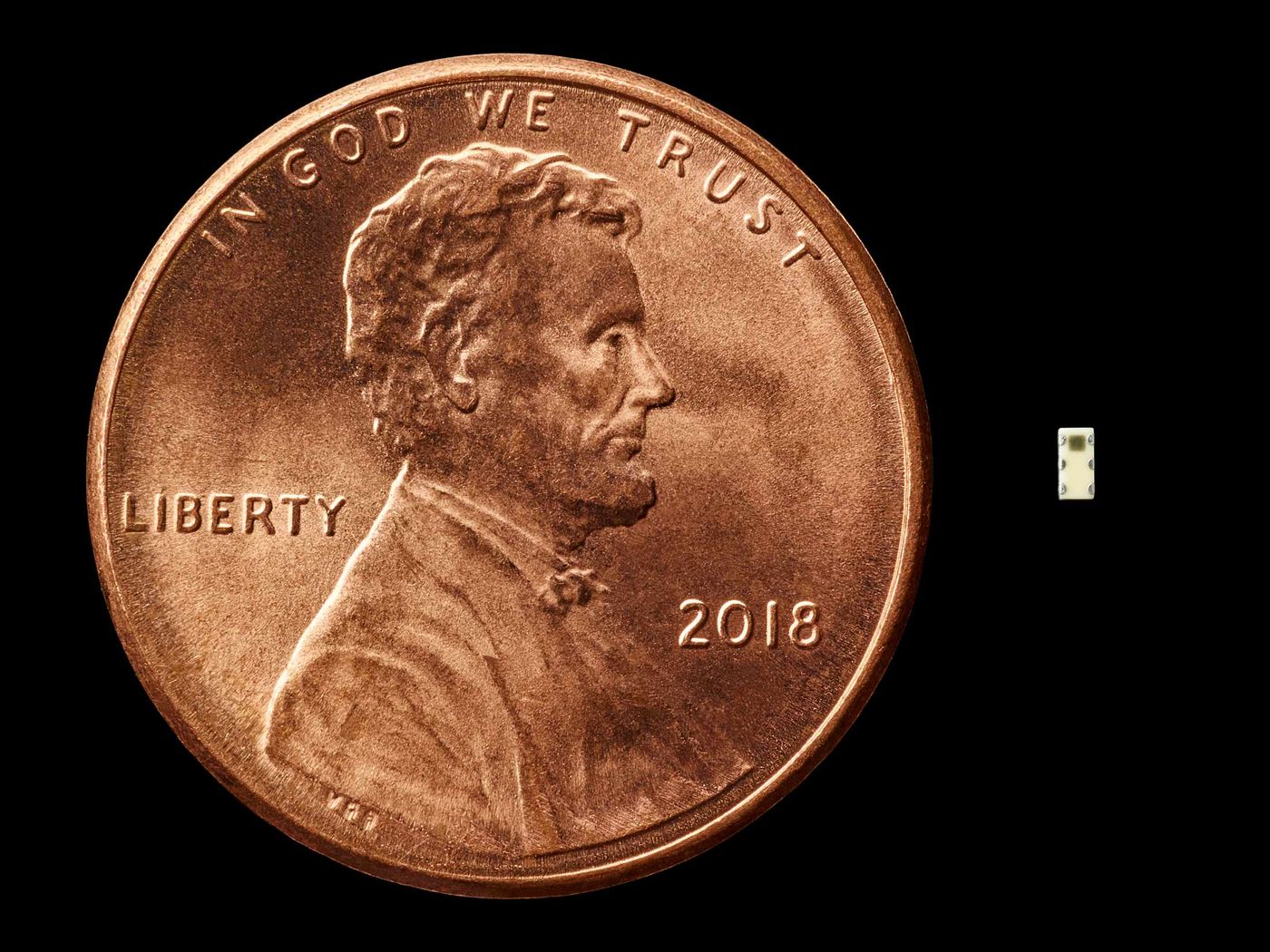

报道估计,这种铅笔芯尖端一样大小的芯片,被伪装成“信号调理耦合器”随着主板进入Supermicro 组装的服务器,逃过了重重安全检查,销售入近30家美国公司、机构。据称,这些间谍芯片并不属于原有主板的设计,而是代工厂老板被胁迫或被贿赂更改了蓝图后秘密添加上去的。

彭博社称:这些监视芯片包含足够的内存与处理能力,可以有效地在主机系统上留下(硬件)后门,这样外面的特工就可以——比方说,渗透进服务器并窃取信息。

彭博社的文章并没有特别交待技术细节,所以我们大多数人不得不猜测这些黑客究竟是如何工作的。但据其估计,该间谍芯片可以被放置在底板管理控制器(BMC)和它的SPI闪存或串行EEPROM之间, 其中包含了BMC的固件。因此, 当BMC从内存中提取并执行代码时, 间谍芯片将拦截信号并修改比特流, 将恶意代码注入BMC处理器, 使其得以攫取BMC控制权。

BMC是服务器主板上的关键组件。它允许管理员远程监控并修复服务器, 而无需费力在数据中心的机房里找到它, 从机架中取出修好再重新部署。BMC及其固件可以对服务器进行重启、重装或修改操作系统、挂载包含恶意代码和数据的辅助存储、访问连接到服务器的虚拟键盘和终端等。如果你能渗透BMC及其软件, 你就完全控制了这台服务器。

由于BMC 遭到了破坏, 间谍可能修改控制器固件与(或)主机操作系统和软件, 允许攻击者接入并盗取数据。我们已经对BMC安全问题进行过一段时间的报道。

这是彭博社的外行对间谍芯片如何工作的描写:相关组件“当数据经过主板(上的总线)时,操纵核心操作指令告诉服务器如何处理……这一切发生在一个关键时刻,利用了操作系统的缓存机制(CPU直接读取主板缓存的数据)。在主板上植入硬件的方式,使之能有效地编辑信息队列,注入代码或改变CPU赖以遵循的指令顺序。”

苹果、亚马逊、SuperMicro以及中国政府当天均对彭博社的报道予以否认,并发出态度强硬、细节丰富的声明,严斥彭博社关于自己公司的不实报导:“我们不断地提供事实性反馈,记录在案,几乎驳斥了彭博关于苹果报导的方方面面。”彭博社自己也全文刊发了两家公司的声明。

星期日(10月7日),苹果公司保安主管George Stathakopoulos向参议院商业委员会致函,经重复检查本身设备后,找不到有传媒指称安装在设备内的中国间谍芯片。

报道中还称,苹果曾向 FBI 报告这一发现,但苹果方面回应从未与FBI或其他机构对此类事件进行过接触。此外,回应细节还包括:Siri和Topsy从未共享服务器;Siri也并没有被部署在Supermicro销售给我们的服务器上;Topsy记录的数据仅限于2000台Supermicro服务器,而不是7000台,并且这些服务器均没有被发现装有恶意芯片。

亚马逊也表示:

“在任何时候,过去或现在,我们都没有在任何Elemental或亚马逊系统的Supermicro主板中发现与修改的硬件或恶意芯片有关的任何问题。我们也没有与政府进行调查。”

“这篇文章有很多不准确之处,因为它与亚马逊有关,很难计算。”

“该文章还声称,在了解了Elemental服务器中的硬件修改和恶意芯片后,我们对SuperMicro主板进行了全网审计,并在北京数据中心发现了恶意芯片。这种说法同样是不真实的。”

值得一提的是,亚马逊首席信息安全官Steve Schmidt还在这份声明上签下了自己的名字,知名科技博主 John Gruber认为,这增加了说明的可信度:“亚马逊没有人比施密特更熟悉这种违规行为的细节。” John Gruber同样认为,对于苹果的公关部门的来说,他们宁可什么都不说,也不会选择撒谎。

英国国家网络保安中心与美国国土安全局也指出,没有理由质疑苹果与亚马逊所发出的否认声明。

一边是拥有2000名记者、多层编辑进行事实核查的权威商业媒体,另一边是万亿美元级别、以公信力为关键资产的两家大型上市公司,双方的可信度皆遭遇考验。

值得注意的是,这篇报道只是在试图讨论一起大规模的硬件黑客事件,描绘苹果和亚马逊公司不够严谨的形象,却缺乏严谨的技术论证。

首先,如前文所讲,这枚小芯片经历了超微自己,以及苹果、亚马逊和三十家美国顶级科技公司极其复杂严格的审查程序都未被发现的可能性极低。

然后,这枚小芯片的能力之强大,是否达到了文章里所暗示的那样?文章里指出这枚小芯片伪装成了信号调理耦合器,这说的没错,据了解,它应该是一枚阻抗匹配巴伦滤波器,而且还是某宝上一块钱一个,十块钱一把的那种……

理论上,这个滤波器可以被改装成收集并储存电力,用于执行某些本身之外的非原生功能。它有联网的能力,但是并不是通过上面的焊点联通到主板上的有线网络上,而是通过射频天线劫持蓝牙甚至 Wi-Fi。

但问题在于,以文章展示的滤波器的尺寸来讲,它很难有足够的空间来储存足够的代码,或者执行足够的操作来维持后门的开启,黑掉蓝牙、Wi-Fi 连接。

而《商业周刊》文章是怎么说的呢?这个小芯片内置了内存(很小)、网络连通能力(勉强算有),以及足够的计算能力用于发起攻击。

说实话,这就有点强人所难了。要达到这个计算能力,需要一个 CPU,无论有时钟还是没时钟,至少得有一个 CPU,来执行逻辑操作,并且劫持蓝牙/Wi-Fi。

能够达到这个能力的 CPU、逻辑组件和射频天线,如果安装在这个尺寸的滤波器里,没被苹果和亚马逊发现的可能性是极低的——特别是在《商业周刊》的记者多次质询苹果的前提下。

当然我们可以理解,《商业周刊》的这篇文章不是给半导体从业者看的。它需要让大众读者明白,现在这些公司的服务器里存在着这么一个威胁,而且明白这个黑客攻击(如果有的话)起来的逻辑是什么。

然而,缺乏对上面这些具体细节的论证,Twitter 上的安全博主 SwiftOnSecurity 等表示,文章的可信度大打折扣。

这样的间谍技术,简直就是电影里的桥段,有可能实现吗?对此《寻找中国创客》采访了一些业内人士。

华为海思一芯片研发人员认为:“有可能实现,但不可能偷偷实现。”

一位在美国某云计算企业工作8年并曾在亚马逊任职的创业者同样认为,“这有点像科幻小说了。如果不是彭博社,这篇报导不会有人相信。”

通过与相关技术人员交流,抛开亚马逊和苹果在声明中指出的种种细节失实,从流程和技术角度,报导中至少有四点违背工程界常识,解释不通。

彭博社给出的间谍芯片嵌入流程图

首先是问题主板的发现契机。

根据报导,问题芯片是亚马逊在一次收购前的尽调中发现的,上述创业者告诉寻找中国创客,在美8年的工作经历中,其作为网络和安全的 team leader 应对过无数次第三方安全机构审查以及FBI 的轮番造访,而在类似亚马逊收购 Elemental 这样的并购案中,尽调流程中检查服务器主板上的元器件还闻所未闻。“(检查主板元器件)无论是工作流程还是技术实现都太过天方夜谭。”在 the Verge 的报导中,传奇黑客George Hotz同样认为,检测硬件攻击在技术上难以实现:“从根本上说,没有办法在软件中检查这一点。”

其次,如果芯片要达到文中所说的“允许攻击者在任何包含更改过的机器的网络中创建一个隐形门”,就需要合适的供电和逻辑控制单元。也就是说,在主板上加一个芯片并不是直接黏贴上去这么简单,而是需要改变主板设计原理图,改变供电走线。而主板级别的电路板上,最简单的电路设计都有4-6层,如果要增加一个电源线,需要改动无数线路。“已经设计好的主板,很难在不被发现的情况下插进去一个芯片。”上述华为海思人士表示。

第三,退一步讲,“就算整个主板电路团队全被买通了,也不容易实现攻击。”一是高安全级别的系统会与外网进行物理隔离,也就是说其他计算器无法通过远程操控进行控制;二是无论亚马逊、苹果还是美国安全部门,操作系统各不相同,很难通过一块主板搞定所有系统。三是即便是硬件攻击,也需要在软件层面进行信息传输,而以苹果、亚马逊的安全防范机制,在软件层面很难放过异常现象。

最后,正如上文所说,芯片要达到在服务器上为攻击者创建隐形门的效果,需要合适的供电和逻辑控制单元,还要有网络传输功能。“在这么小的芯片上实现这三种功能,在全球范围内都不太可能。”上述创业者称。华为海思芯片研发人员表示,由于文章中没有更多数据,难以对芯片需要的体积进行评估,但现有的 CPU 都比文中描述的大。“直观来看,我也认为米粒大小的东西也难做成这件事。”

这些电子工程方面的常识,彭博社只要向几个业内工程师求证,就能知道这是多么无稽的一件事。但他们依旧选择报道,为什么?无论真相如何,怀疑的种子已经种下。将技术供应链、制造链撤离中国,已在美国社交媒体形成讨论,您对这件事背后的看法如何呢?欢迎留言与我们讨论。

(本文综合整理自彭博社、智东西、虎嗅、硅星人、寻找中国创客)

最前沿的电子设计资讯

最前沿的电子设计资讯