受数据爆炸性增长并大规模向云端迁移、以及5G网络全面部署等趋势的影响,网络攻击(Cyberattacks)正变得更加肆无忌惮,其攻击的速度和准确性都在不断增长。多家分析和调研机构的数据证实了这一现象:根据埃森哲的报告,2020年,40%的网络用户攻击源于供应链问题;Gartner则预测称,如果2022年这些公司还没有去做及时的固件升级计划,补上固件安全漏洞,那么2022年将会有70%的公司因为固件漏洞遭到各种入侵。

理论上来说,没有一个系统能免受攻击威胁,所有系统都有被攻击的危险。传统的网络安全(Cyber Security)系统可能会阻止许多攻击,但如果当系统固件(Firmware)处于最低级别时,这种传统的安全手段有时可能也会无能为力。

在长期的实践积累中,莱迪思(Lattice)发现一个真正出色的安全解决方案,是通过增加网络保护恢复(Cyber Resiliency)功能提升网络安全系统等级,实时检测任何正在进行的固件攻击,并将系统恢复到已知状态。而所有这一切的核心,就在于我们必须确保除了加密固件IP(encrypted firmware IP)的所有者之外,再没有其他人可以访问任何加密密钥。

通常来说,网络安全是指通过技术、流程和其他做法来保护网络、设备、应用(程序)和数据免受网络攻击;网络保护恢复是指系统在不利的网络事件(例如网络攻击)出现时依然能够持续交付预期结果,它包括信息安全、企业持续经营和全面的组织恢复能力。

简单而言,两者的主要区别在于检测到网络攻击后的处理方式不同。虽然网络安全包括了威胁检测和预防的概念,但并非所有网络安全解决方案都能让系统根据这一概念实时采取行动缓和攻击,解决攻击造成的安全问题,并保持数据流安全传输而不中断业务。实时威胁检测和恢复正是网络保护恢复的核心所在。

2020年,微软推出Pluton安全处理器,在可信平台模块(TPM)概念的基础上做了改进。根据微软的描述,“Pluton是从现代计算机中现有的可信平台模块演变而来。TPM存储操作系统安全相关的信息并实现类似Windows Hello的功能。”通过使用Pluton处理器,微软将单独的TPM功能集成到CPU中,成功阻断对单独放置在主板上的CPU和TPM之间的芯片间总线接口的攻击。

作为网络安全解决方案,Pluton无疑是非常强大的,但它在操作系统加载之前的启动过程中并不能保系统。也就是说,主板上的组件从固件启动、操作系统加载,直到网络安全措施处于活动状态,这之间短暂的时间窗口如今已成为网络犯罪分子越来越感兴趣的攻击途径。因此,为了增强像Pluton这样的TPM安全性能,系统还需要在硬件可信根(HRoT)上实施强大的、动态的、网络保护恢复机制。

例如,在进行安全启动硬件时,主板上的每个组件仅在其固件被确认合法后才被激活,整个验证过程由HRoT执行;此外,HRoT还会持续监控受保护CPU的非易失性固件,以纳秒级响应对攻击做出应对,防止其受到攻击,这种在没有外部协助的情况下快速恢复系统正常运行的能力,是系统网络保护恢复机制的核心所在。

如前文所述,设备固件已经成为越来越流行的攻击媒介,不管是厂商的路由器,还是在线的安全监控设备,都曾遇到固件被入侵的情况。因此,针对于固件攻击的保护,美国国家标准与技术研究所(NIST)定义了一种标准的安全机制(NIST SP-800-193),称为平台固件保护恢复(PFR)。PFR可以用作系统中的硬件可信根,补充现有的基于BMC/MCU/TPM的体系,使之完全符合NIST SP-800-193标准,从而为保护企业服务器固件提供了一种全新的方法,可全面防止对服务器所有固件的攻击。

NIST SP-800-193对整个硬件平台上的固件保护提出的规范性要求主要包含三个部分:首先能够检测到黑客在对固件进行攻击;第二是进行保护,例如有人在对固件进行非法的读写操作时,要阻止这些非法行为,并汇报给上层软件,发出警告信息;第三是即使在固件遭到破坏的情况下,也能够进行恢复,例如从备份文件中恢复。这三部分(恢复、检测、保护)相互融合、相互配合,主要目的就是保护硬件平台上的固件。

Sentry方案并不仅仅只是一个硬件产品,它有一系列相配套的工具、软件和服务,目前最新的版本为Sentry 2.0。

从上图可以看出,Sentry 2.0底层硬件平台基于MachXO3D和Mach-NX FPGA,这是Lattice符合NIST平台固件保护恢复标准、面向控制的FPGA。当使用上述硬件进行系统控制功能时,它们通常是电路板上“最先上电/最后断电”的器件,通过集成安全和系统控制功能,MachXO3D和Mach-NX便成为系统保护信任链上的首个环节。

与TPM/MCU方案的控制流程和时序均采用串行处理方式不同,FPGA方案可以同时对多个外设进行监控和保护,因此实时性较强。而在检测和恢复方面,FPGA器件能够进行主动验证,在面对时间敏感型应用或是强度较大的破坏时,可以做到更快的识别和响应。

硬件平台之上则是一系列经过预验证和测试的IP核、软件工具、参考设计、演示示例、定制设计服务,它们共同构成了完整的Sentry方案。在其加持下,PFR应用的开发时间可以从10个月缩短到6周。

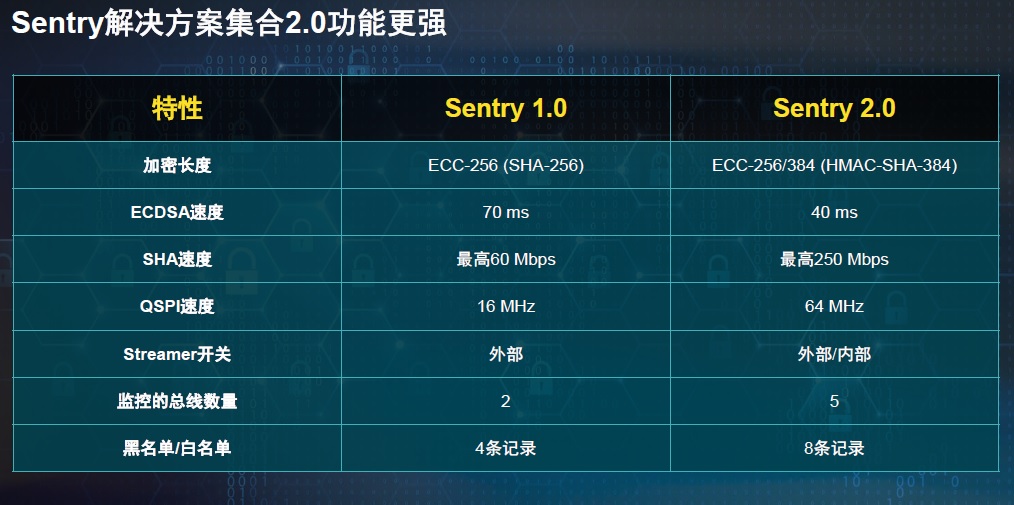

支持符合NIST平台固件保护恢复(PFR)规范(NIST SP-800-193)和384位加密的下一代硬件可信根(HRoT),是Sentry 2.0解决方案的核心亮点。其主要特性包括:

更强大的安全性能——考虑到许多下一代服务器平台都要求支持384位加密,所以Sentry解决方案集合支持Mach-NX安全控制FPGA和安全的Enclave IP模块,能实现 384位加密(ECC-256/384和HMAC-SHA-384),更好地让受到Sentry保护的固件防止未经授权的访问。

启动前身份验证速度提高4倍——Sentry 2.0支持更快的ECDSA(40毫秒)、SHA(高达70 Mbps)和QSPI性能(64 MHz)。这些特性让Sentry 2.0可以提供更快的启动时间,最大程度减少系统停机时间,并降低启动过程中遭受固件攻击的风险。

实时监控多达五个固件镜像——为进一步扩展基于莱迪思Sentry、符合PFR标准的硬件可信根的功能,该方案能够在启动和运行过程中实时监控系统中多达五个主板部件。相比之下,基于MCU的安全解决方案缺乏足够的处理性能,无法实时准确地监控如此多的组件。

同时,为了让开发人员可以在没有任何FPGA设计经验的情况下也能快速进行开发,Sentry可将经过验证的IP模块拖放到Lattice Propel设计环境中,修改所给的RISC-V/C语言参考代码。

面对网络攻击,新兴的思维方式正在从“我们当然可以防止攻击”转变为“当攻击发生时,我们是否能有更好的管理方式去应对?”,或者是,“我们该如何变得更加适应攻击?”也许,答案就在于从固件级别起,脚踏实地的创建一套网络保护恢复系统。

最前沿的电子设计资讯

最前沿的电子设计资讯