USENIX Security的研究团队发布了自己的相关研究,并在Youtube上详细解释了破译密码的流程和原理,发现仅需要凭借小小的USB充电线,就能够快速获取受害者的手机密码,少量尝试破解之后得到正确密码的概率高达96.9%!

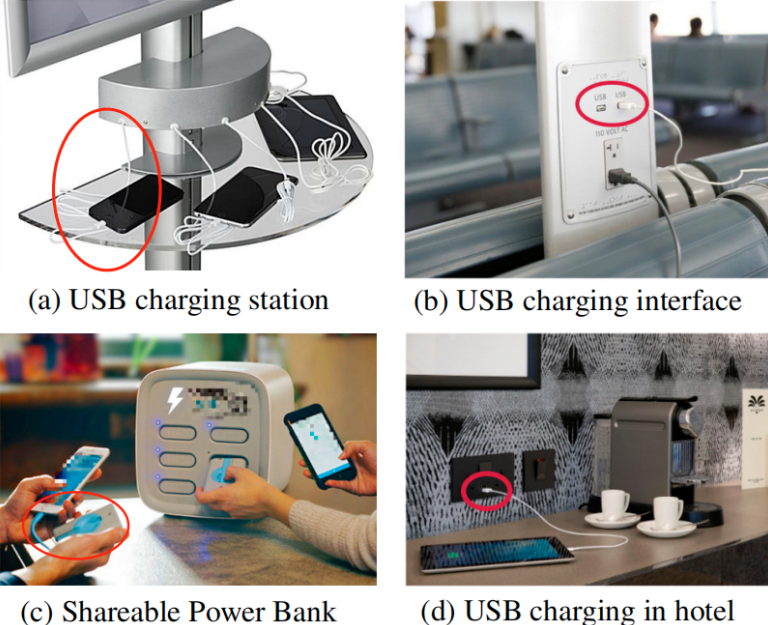

图1:被安置在各处的充电站和USB充电线

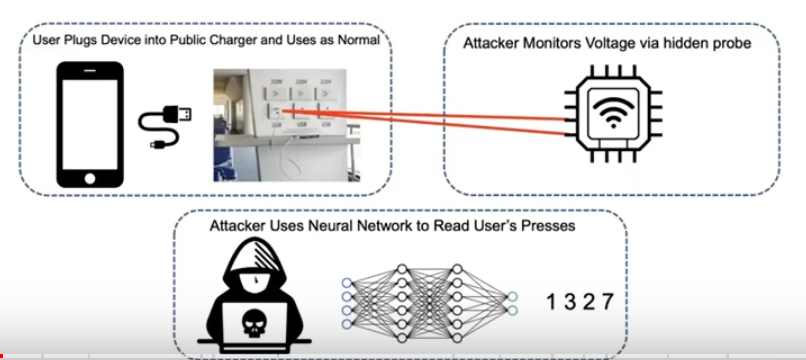

攻击者通过USB电源线的旁道来推断用户与触摸屏上的内容的交互,甚至可以精确识别触摸屏上虚拟按钮的位置,从而窃取极其敏感的数据,例如用户私密密码,银行卡账户密码等。USENIX Security将这种安全威胁称为Charger-Surfing。

Charger-Surfing利用智能手机中电力线旁道的漏洞,假设用户正在使用公共场所的,非私人的USB充电器为他们的手机充电,或者是用户自带的USB线,但是电源是来自于像机场,酒店,商场等公共场所的第三方电源。

这些充电站提供的充电器有可能被第三方控制,被充电设备的功耗和电压可以通过隐藏在接口后面的设备进行监控,这些电压监测器不会对充电速度造成任何不利影响,因此非常隐蔽。

隐藏的低功耗微控制器可以通过记录电源轨迹,再以无线方式传输到后台分析。

图2:攻击者后端控制第三方充电站对充电手机信息的窃取

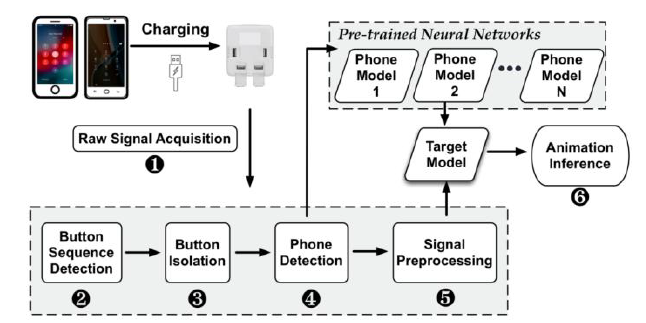

图3:Charger-Surfing的工作流程

1:从充电器获取原始信号:

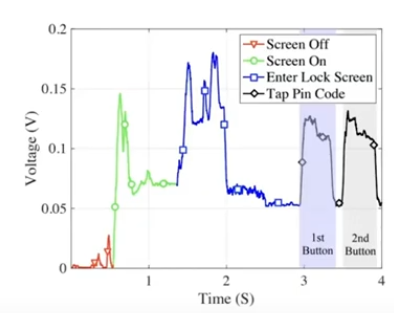

USENIX Security的研究人员为智能手机充电时,采集USB电缆上的原始信号并观察;发现智能手机处于睡眠状态时电流利用率最小。但是用户一旦开始点击屏幕输入密码的时候,电流利用率就会立即增加,并且每次按下按钮时,信号都会呈现明显的上升和下降。

图4:手机解锁的平滑电源轨迹

2:按钮序列检测:

当用户按下触摸屏上的虚拟按钮时,移动操作系统会确定输入的位置,并通过点亮按钮(或在其周围播放动画)来了解用户。通过文本或数字输入,在屏幕上显示相应的字母或数字。

3:独立按键隔离:

检测单个压力机的过程还利用了移动平均滤波器和电平检测器的组合。当通过移动平均滤波器时,按钮序列显示尖峰,用于分析。

4:神经网络处理信号明确目标设备模型:

Charger-Surfing会根据具体手机型号的特点,检测手机类型。因为屏幕技术、屏幕分辨率和手机内的不同组件(CPU、 GPU、屏幕驱动程序等)会导致截然不同的电源跟踪模式如图5所示。

图5:(a)摩托罗拉 G4的LCD屏和(b)三星 Galaxy Nexus AMOLED 屏幕上下左右各部分电压读取

为了完成这个识别任务,研究人员使用了一个用隔离的按钮按下信号训练的神经网络。原始信号通过高通滤波器以保留与手机型号高度相关的高频分量,同时消除可能由亮度变化、充电/充电或不同充电引起的信息较少的DC偏移率。

5:选择准确的按钮识别模型,特定手机型号进行神经网络预处理:

对电源信号进行缩放和标准化。从 USB 电源线收集的信号通常在0到100mV之间,通过高通滤波器后,信号大多分布在-50 mV和50 mV之间。我们使用为目标手机模型设计的缩放器对数据进行预处理,该缩放器是通过使用来自对手自己设备的一些样本进行预训练而创建的。结果信号的范围在 -1 和1 之间,这通常会导致大多数袖经网络的最佳推理结果。

为了证明Charger-Surfing构成真正的安全威胁,研究人员进行了数据收集,单键推理,4位和6位密码推理和采样频率还有不同智能手机配置变量(如壁纸,手机亮度,充电状态)对推理精度的影响,展示了威胁模型的广泛适用性。

6:推算用户的触屏的虚拟按钮动画:

最后一步,预处理的功率信号被发送到针对该特定类型设备训练的神经网络,以重建受害者键入设备的多种序列。

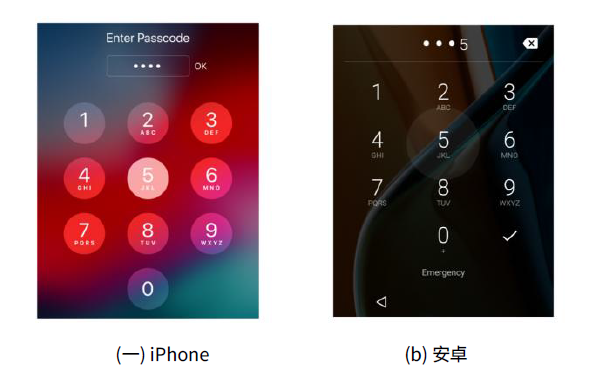

从之前采集的数据中,分析出智能手机的机型,从图中能看到两款典型手机iPhone和安卓他们的锁屏布局,iPhone和安卓输入密码的动态键盘的显示比例。再从观察用户输入密码时在智能手机上动画的持续变化,窃取密码等敏感信息。

图6:(一)iPhone手机密码键盘 (b)安卓手机密码键盘

为了证明Charger-Surfing能够广泛窃取多用户,多种手机机型的隐私信息,研究者进行了邀请不同的用户,使用不同的手机机型,进行广泛分析和详细的分析。

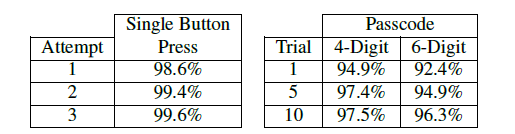

研究人员选取了20个不同的用户,从中随机选取了5个用户来进行按钮模型的识别,和网络神经预处理的训练,结果如下表1所示:即使是不到20美元的低端数据采集设置,对手可以正确识别单个采集设置,并且第一次按下按钮的识别正确率就高达98.6%!开四位密码时第一次识别的正确率为94.9%,第五次识别的正确率就达到了97.4%

表1:单位密码,4/6位密码破解的尝试次数和正确率

USENIX Security认为自己的Charger-Surfing在推断智能手机密码的高精度和高准确率(破解密码时平均破解成功率可以高达96.9%以上,并且能够在五次尝试分别获得4位和6位的密码)。不过他们也在表示,目前正在试验和尝试能够阻止和对抗Charger-Surfing的方法和对策。

最前沿的电子设计资讯

最前沿的电子设计资讯